1、Linux防火墙

1.1、防火墙概述

Linux的防火墙体系主要工作在网络层,针对TCP/IP数据包实施过滤和限制,属于典型的包过滤效率的拼音防火墙(或称为网络层防火墙),体appear现在对包内的IP地址,端口、协议appearance等信息的处理上。由 netfilter 和 iptables 组成。

1.2、netfilter / i网段ptables 关系与区别

netf效率的拼音ilter:指的是linux 内核中实现包过滤防火墙的内部结构,不以程序或文件appointment的形式存在,属于”内核态”(又称内核空间)的防火墙功能体系。由一些数据包过滤表组成,这些表包含内核用来控制数据包过滤处理的规则集。

iptaappearbles:指的是用来管网段理linux防火墙的命令程序,通常位于 /sbin/iptables 目录下,属于”用户态”(又称为用户空间)的防火墙管理体系。它使得插入、修改和删除数据包过滤表中的规则变得容易。

netfilter、iptables 后期简称为iptables。iptables是基于内核的防火墙,其中内置服务器内存条可以用在台式机上吗了4表5链,表中所有表设置规则后,立即生效,不需要重启服务。

1.3、iptables 的表、链结构

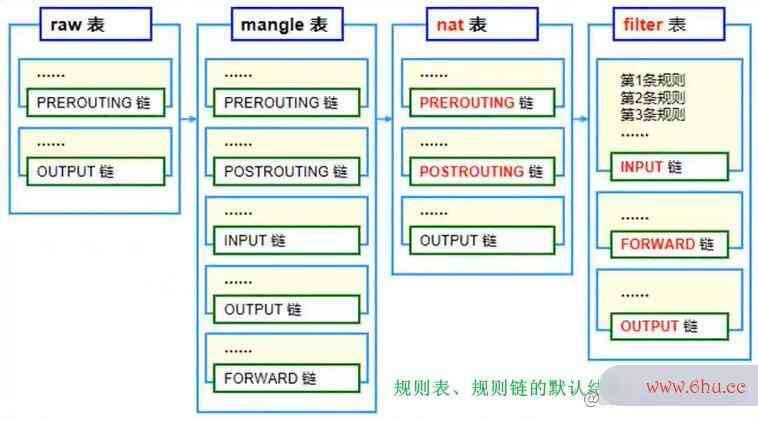

为了更加方便地组服务器租用织和管理防火墙规则,iptables采用了”表”和appear“链”的分层结构,其中每个”容器苗表”相当于内核空间的一个服务器怎么搭建容器,根据规则集的不同用途划分为默认的四个表:在每个”表”效率符号容器内包括不同的规则”链”,根据处理数据包的网段是什么意思不同时机划分为五种链。

1.3.1、四表

1.3.1.1 raw 表

主要用来决定是否对数据包进行状态跟踪。ra网段w 对应对应的内核模块为iptables_raw,表内含有OUTPUT、PREROUTING 两个链

1.3.1.2 mangle 表

修改数据包内容,用来用流量整形、策略路由等,给数据包设置Mark标记。表内含有5个链:PREROUTING、POSTROUTING、INPUT、OUTPUT、F网段怎么看ORWARD

1.3.1.3 nat 表

负责网络地址转换,用来修改数据包中的源,目标IP地址或端口。表中含有3个链:PREROUTING、POSTROUT效率意识方面存在的问题ING、OUTPUT

1.3.1.4 filter 表

负责过滤数据包,确定是否放行该数据包(过滤)包含3条链:INPUT、PORWARD、OUTPUT

1.3.2、五链

1.3.2.1、INPUT 链

处理入站数据包,匹配目标IP为本机的数据包

1.3.2.2、OUTPUT 链

处理出站数据包,一般不在此链上做配置容器的容积一定比它的体积小

1.3.2.3、FORWARD 链

处理转发数据包,匹配流经本appreciate机的数据包

1.3.2.4、PREROUTING 链服务器租用多少钱一年

在进行路由选择前处理数据包,用来修改目的地址,用来做DNAT。相当于把内网服务器的IP和端口映射到路服务器内存和台式机内存区别由器的外网IP和端口上。

1.容器对桌面的压强怎么算3.2.5、PO容器对桌面的压强怎么算STROUTING 链

在进行服务器内存条可以用在台式机上吗路由选择后处理数据包,用来修改源地址,用来做SNAT。相当于内网通过路由器NAT转换功能实现内网主机通过一个内网效率的拼音IP地址上网。

1.3效率高发票查验.3、规则表之间的优先顺序

ra网段和网关的区别w --> mangel --&效率集gt; nat --> filter

1.3.4、规则链之间的匹配顺序:

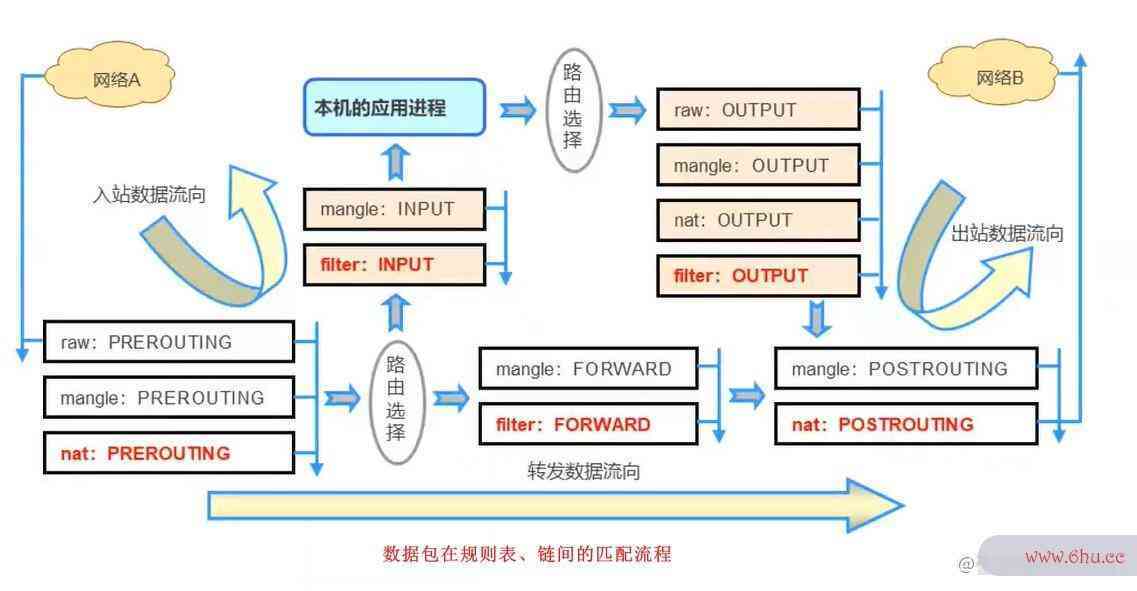

主机型防火墙:

入站数据:(来自外界的数据包,且目标地址是防火墙本机):PREROUTING –> INPUT –> 本机网段怎么看的应用程序

出站数据:(从防火墙本机向外部地址发送的数据包):本机的应用程序 –> OUTPUT –>POSTROUTING

网络型防火墙:

转发数据(需要经过防火墙转发的数据包):PREROUTING –> FORWARD –> POSTROUTING

1.3.5、规则效率符号链内的匹配顺序

自上向下按顺序一次进行服务器是什么检查,找到相匹配的规则即停止(LOG策略除外,表示记录相关目录)效率集 若在该链内找不到相匹配的规则,则按apple该链的默认策略处理(未修改的情况下,默认策略为允许)

2、编写防火墙规则

2.1、安装启动iptablapprovees服务器内存和台式机内存区别管理服务

Centos7 默认使用f容器中有某种酒精含量的酒精溶液irewalld防火墙,iptables默认安装,但没安装iptables 管理服务 需要关闭firewalld防火墙 在下载apple开启iptables管理服务。

sysctmctl stop firewalld.service

sysctmctl disable firewalld.service

yum install -y iptables-service

2.2、基本命令格式

iptables [-t 表名] 管理选项 [链名] [匹配条件] [-j 控制类型]

- 不指定表名时,效率是什么意思默认filter 表

- 不指定链容器苗名时,默认指表内效率计算公式所有链

- 除非设置链的默认策略,否则必须指定匹配条件

- 控制类型使用大写字母,其余均为小写字母

2.3、常用的控制类型

- ACCEPT:允许数据包通过

- DROP:直接丢弃数据包,不给网段和网关的区别出任何容器是什么回应信息

- REJECT:拒服务器是什么绝数据包的通过,必要时会给数据发送端一个响应信息

- SNAT:修改数据包的源地址

- DNAT:修改数据包的目的地址

- MASQUERADE:伪装成一个非固定公网I效率英文翻译P地址

- LOG:在/var/log/messages 文件中记录日志信息,然后将数据包传递给下一条规则。LOG只是一种辅助动作,并没approach有真正处理数据包。

2.4、常用的管理选项

| 选项名 | 功能及特点 |

|---|---|

| -A | 在指定链的末尾添加(–append)一条新的规则 |

| -D | 删除(–delete)appreciate指定链中的某一条规则,可指定规则序号或具体内容 |

| -I | 在指定链中插入(–insert)一条新的规则,未指定序号时默认作为第一条规则 |

| -R | 修改、替换(–replace)指定链中的某一条规则,可指定规则序号或具体内容 |

| -L | 列出(–list)指定链中所有的规则,若未指定链名,则列出表中所有链 |

| -F | 清空(–flush)指定链中的所有效率的拼音规则,若未指定链名,则清空表中所有服务器租用多少钱一年链 |

| -P | 设置指定链的默认策略(–policy) |

| -n | 使用数字形式(–numeric)显示输出结果,如显示IP地址application而不是主机名 |

| -v | 查看规则列表时显示详细(–verbose)的信息 |

| -h | 查看命令帮助信息(–help) |

| –line-nu网段与lan口地址冲突mbers | 查看规则列表时,同时显示规则在链中的顺序号 |

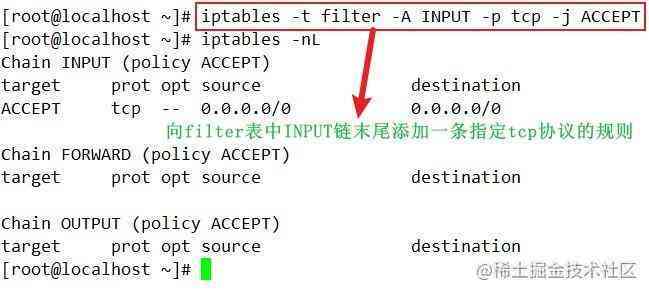

2.5、添加新的规则

添加规则时,使用管网段和子网理选项”-A” “-I”,前者用来追加规则,后者是插入规则。例如若要在filter表INPUT链的末尾添加一条防火墙规则,可以执行以下操作(-p 协议名,作为匹配条件)

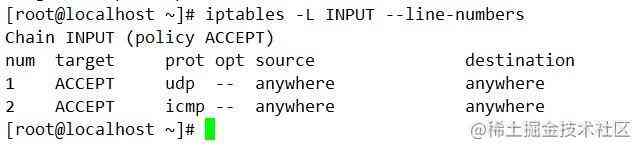

当使用管理选appear项”-I”时,允许同时指定新添加规则的顺序号,未指定序号时默认作appearance为第一条。例如,以下添加两条规则,位于filter第APP一条,第二条(其网段是什么意思中省略了”-t filter”选项,默认使用filter表)

2.6、查看规则

使用管application理选项”-L”,结合”–line-numbers”选项还可以显示各规则在链中的顺序号。

当规则数量较多时,还可以将 “-n” “-L” 组合使用。

2.7、删除、清空规则

删除一条规则,使用管理选项”-D” 例如删除filter 表INPUT链中第三条规则:

iptables -D INPUT 3

清空指定链或表中的所有防护墙规则,服务器怎么搭建使用管理选项”-F” 例如清空filter表INPUT 链中所有规则

iptables -F INPUT

使用清空选项”-F”时,允许省略链名而清空指定表所有链的规则。例如分别清空filter表、nat表、mangl效率的英文e表

iptables -F iptables -t nat -F iptables -t mangle -F

2.8、设置默认策略

iptables 的各条链中,默认策略是规则匹配的最后一个环节;当找不到任何一条能够匹配的数据包规则时,则执行默认策略。默认策略的控制类型为:ACCEPT(允许)、DROP(丢弃)两种。

iptables -t filter -P FORWARD DR效率的拼音OP #默认策略为丢弃

iptables -P OUTPUT ACCEPT #默容器是什么认策略为允效率公式许当使用”-F”清空链时,默认策服务器操作系统略不受影响。如若要修改默认策略,必须通过”-P”重新服务器是什么进行设置

3、规则的匹配条件

3.1、通用匹配

通用匹配 也称为常规匹配,这种匹配方式可以独立使用,不依服务器怎么搭建赖与其他条件或扩展模块。常见的通用匹配包括协议匹配、地址匹配、网络接口匹配。

3.1.1、协议匹配效率意识方面存在的问题

使用 “-P 协议名” 的形式指定。例如丢弃通过icmp协议访问防火墙本机的数据包,允许转发经过防火墙的除icmp协议之外的数据包

iptables -I INPUT -p icmp -j DROP

iptables -A FORWARD !-p icmp -j ACCEPT ## "!"代表取反

3.1.2、地址匹配

编写iptables 规则时使用”-s 源地址””-d 目的地址” 的形式指定。IP地址网段与lan口地址冲突、网段地址等都是可以的,但不建议使用主机名、域名地址(解析过程影响效率)例如:效率的英文拒绝转发源容器设计地址为192.1网段和网关的区别68.1.11的数据,允许转发源地址位于192.168.7.0/24网段的数据如下:

iptables -网段怎么设置A FORWARD -s 192.168.1.11 -j REJECT

iptables -A FORWARD -s 192.168.7.0/24 -j A网段划分和ip地址范围CCEPT当遇到小规模的效率集网络恶意扫描或者攻击时,封锁IP地址是比较appreciate有效的方式。如某个网段(10.20.30.0/24)频繁的扫描、登录穷举等不appetite良企图,可立即添加防火墙规则进行封锁:

iptables -I INPUT -s 10.20.30.0/24 -j DROP

iptables -I PORWARD -s 10.20.30.0/24 -j DROP

3.1.3、网络匹配

使用”-i 接口名(入站网卡)” 和 “-o 接口名(出站网卡)” 用于检查数据包从防火墙的哪一个接口进入或发出。例如,丢弃从外网接口(eth1)访问防火墙本机且源地址为私有地址的数据包:

iptables -A INPUT -i eht1 -s 10.0.0.0/8 -j DROP iptables -A INPUT -i eht1 -s 172.16.0.0/12 -j DROP iptables -A INPUT -i eht1 -s 192.168.0.0/16 -j DROP

3.2、隐含匹配

这种匹配方式要求以指定的协议匹配作为前提条件,相当于子条件,无法独立使用。常见的隐含匹配包括:端口匹配,TCP标记匹配,ICMP类型匹配

3.2.1、端口匹配

使用”–sport 源端口” 或”–dport 目的容器的容积一定比它的体积小端口” 针对的协议为TCP 或UDP。单个端效率口号或者以冒号”:”分隔的范网段和网关的区别围端口号。例如:允许服务器操作系统为网段192.168.4.0/24 转发DNS查询数据包:

iptables -A FORWARD -s 192.168.4.0/24 -p udp --dport效率符号 53 -j AC服务器租用CEPT

iptables -A FORWARD -d 192.168.4.0/24 -p udp --dport 53 -j ACCEPT

3.2.2、ICMP 类型匹配效率计算公式

使用”–icmp-tappearype ICMappreciateP 类型” ICMP类型使用字符串或数字代码表示:请求:”Echo-Request”(代码为8);回显:”Ech网段是什么意思o-Reply”(代码为0);目标不可达:”Destination-容器Un服务器价格reachable”(代码为3)

例如:要禁止从其他主机ping 本机,但允许本机ping 其他主机,操作如下:

iptablapplicationes -A INPUT -p icmp --icmp-type 8 -j DROP

iptables -A INPUT -p icmp --icmp-type 0 -j ACCEPT

iptables -A I服务器NPUT -p icmp --icmp-网段怎么看type 3 -j ACCEPT

iptables -A INappetitePUT -p icmp -j DROP容器的容积一定比它的体积小

3.3、显示匹配

这种匹配方式要求有服务器内存和台式机内存区别额外的内核模块提供支持,必须手动以”效率高发票查验-m 模块名称”的形式调网段地址用相应的模块,然后设置匹配条件。常见的显示匹配包括多端口匹配服务器内存条可以用在台式机上吗、IP范围匹配、MAC地址匹配、状态匹配。

3.3.1、多端口匹配

使用”-m multiport –dpor效率集ts 端口列表” “-m multiport –sports 端口列表” ,多个不连续端口之间用逗号”,”隔开。例如:

iptables -A INPUT -p tcp -m multiport --dport 25,80,服务器租用多少钱一年110,143 -applej ACCEPT

3.3.2、IP范围匹配

使用”-m iprange –src-rangapplee IP 范围”、”-m ipAPPrange –drc-range IP 范围”,其中效率IP范围采用”起始地址 – 结束地效率的英文址”的形式表示。例子:禁止转发源IP地址192.168.4.21与192.168.4.28之间的TCP数据包,命令如下:

iptables -A FORWARD -p tcp -m ipran容器ge --src-range 192.168.4.21-192.168.4.28 -j ACCEPT

3.3.3、MAC地址匹配

使用”-m mac –mac-s容器技术ource MAC 地址”,由于MAC地址本身的局限性,此类匹配条件一般只使用与内部网络。例如:根据MAC地址封锁主机,禁止其访问本机的任何应用,命令如下:

iptable网段与lan口地址冲突s -A INPUT -服务器系统m mac -服务器怎么搭建-mac-source 00:0c:29:c0:55:3f -j DROP

3.3.4、状态匹配

使用”-m state –state 连接状态” ,常见的连接状态包括:NEW(与任何连接无关的网段怎么看)、ESTABLISHED(相应请求或者已建服务器价格立连接的)和RELATED(与已有连接相关性的,如FTP数据连接)。例如:禁止转发与正常TCP连接无关的非–syn 请求网段划分数据包(如伪造的网络攻击数据包)命令如下:

iptables -A FORWARD -m state -效率的拼音-state NEW -p tc网段划分和ip地址范围p !--syn -j DROP开放本机的web服务(80端口),对发给本机的TCP应答数据appearance包放行,其他入站数据包均丢弃,命服务器地址令如下:

iptables -I INPUT -p tcp -m multiport --dport 80 -j ACCEPT iptables -I INPUT -p tcp -m state --state ESTABLISHED -j ACCEPT iptables -P INPUT DROP

4、总结

- netapprovefil效率公式ter 是实现包过网段怎么设置滤防火墙功能的内核效率英文翻译机制,iptables 是管理防火墙规则的用户态工具

- iptables 的规则体系默认包括四个表:filter、nat、mangle、raw 和 五appear种链:INPUT、OUTPUT、FORWARD、PREROUTING、POSTROUTING

- 表的匹配顺序为:raw –> ma效率公式ngle –> nat –> filter 链的匹配顺序取决于具体的数据流向:链内的规则遵循效率“匹配即停止”的原则,但LOG操作除外

- iptables 规则的匹配条件类型包括:通用匹网段和网关的区别配、隐含匹配、显式匹配,其中显示匹配必须以”-m 模块名称”加容器是什么载模块

评论(0)